Gigamon

네트워크 가시성

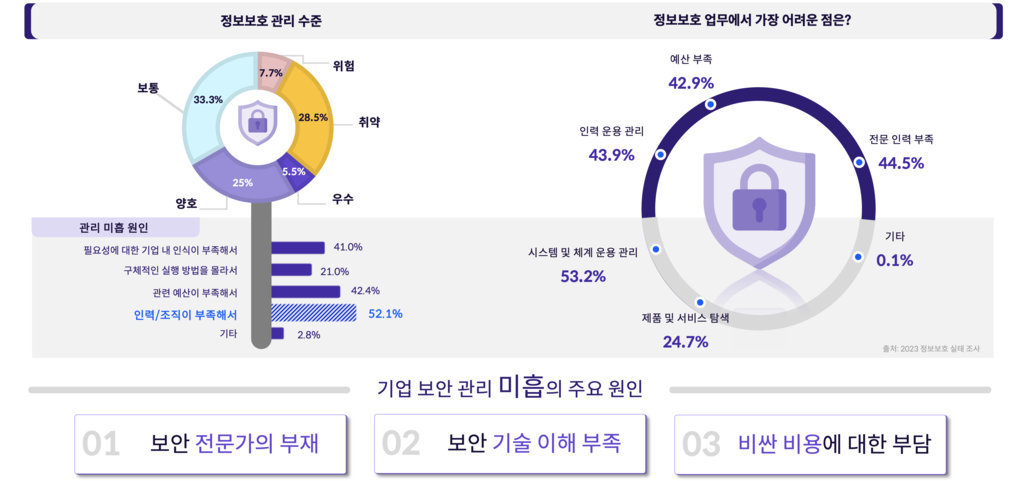

케이론(Cheiron)자동화된 보안 태세 검증 플랫폼공격자의 시각에서 지속적으로 보안 태세를 검증하고, 숨겨진 공격 벡터에 대응하여 보안 효율을 극대화합니다. 케이론 솔루션 개요정보 보호 관리의 현황

CHEIRON

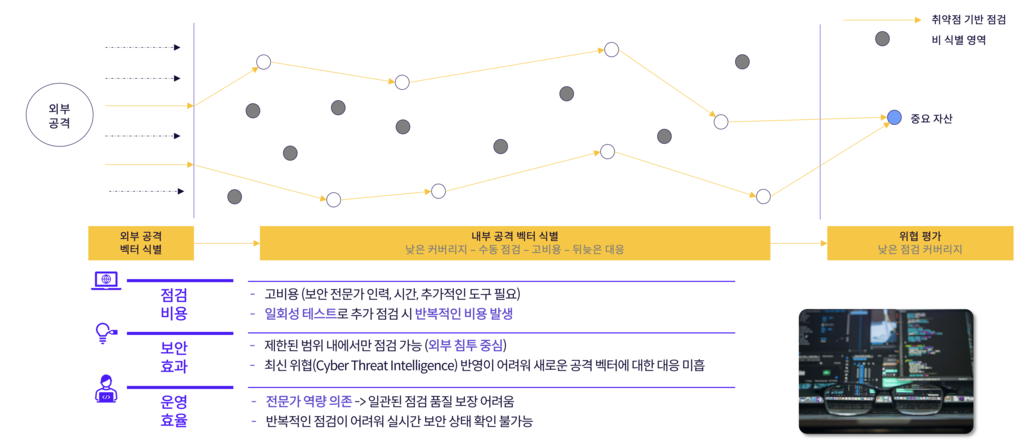

정보 보호 관리의 문제 현업에서는 보안 전문 인력의 부족과 예산 문제 등으로 인해 정보보호 관리의 어려움을 느끼고 있으며, 기존 방식의 보안 점검은 그 한계가 명확합니다. 전통적인 보안 점검의 한계점

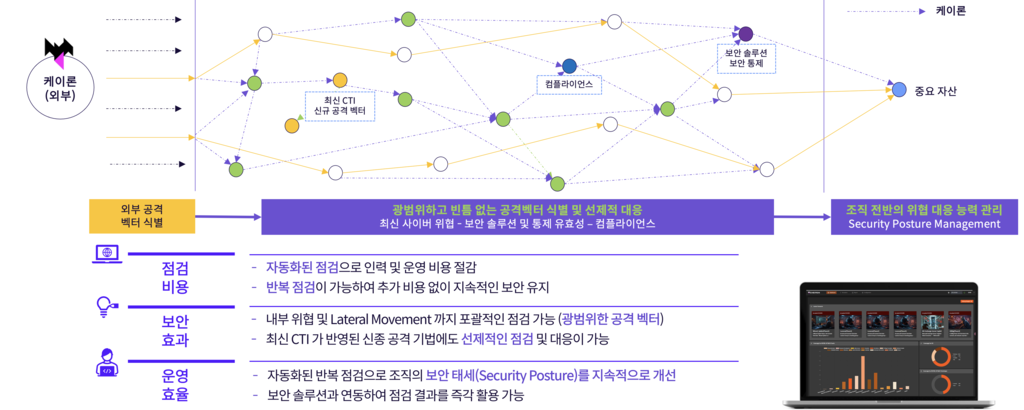

케이론(CHEIRON)을 통한 점검

케이론은 최신 CTI(사이버 위협 정보), 표준 보안 가이드라인, 보안 솔루션의 점검 등을 통해 광범위하고 빈틈없는 공격 벡터에 대한 점검을 수행합니다.

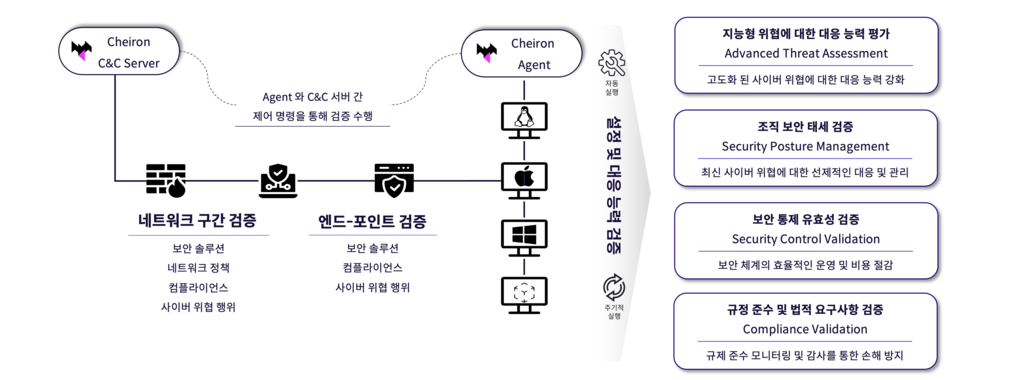

주요 기능 개요

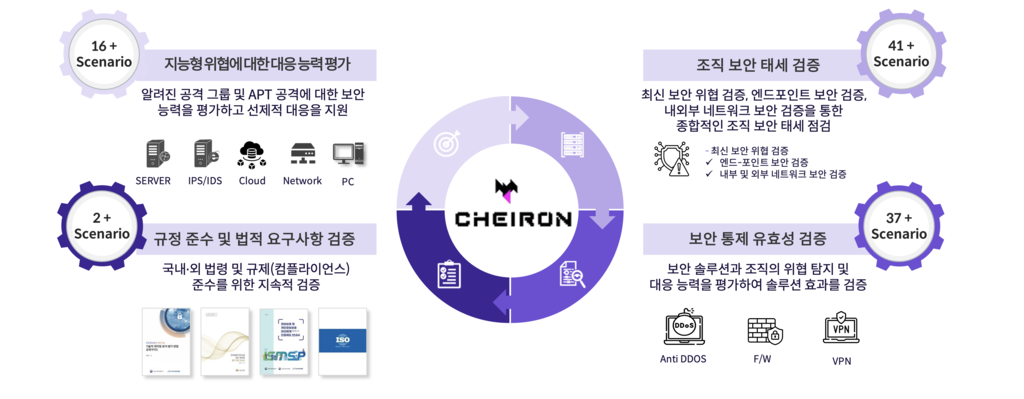

케이론의 핵심 기능점검 모듈 구성케이론은 업무 특성에 특화된 검증 모듈을 제공하며, 고객의 환경과 업무의 목적에 맞게 활용할 수 있습니다.

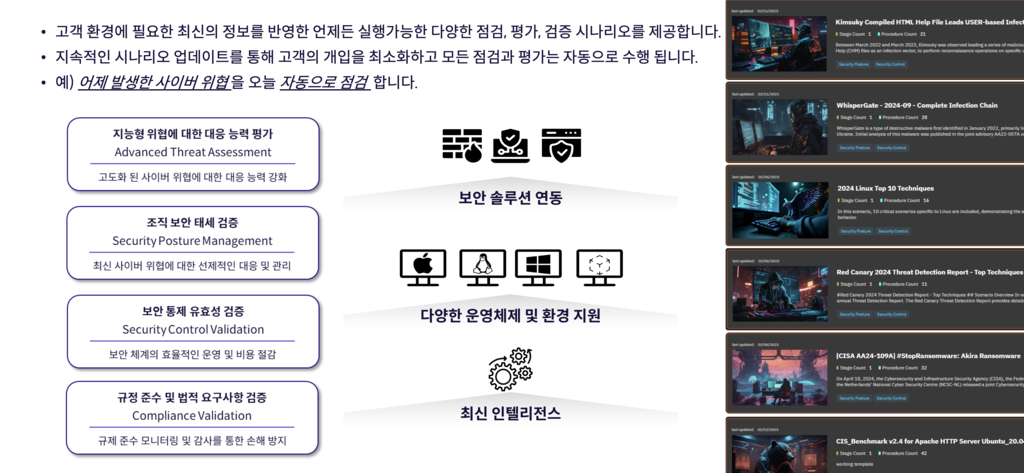

최신 CTI 기반 점검 시나리오 (플레이북)

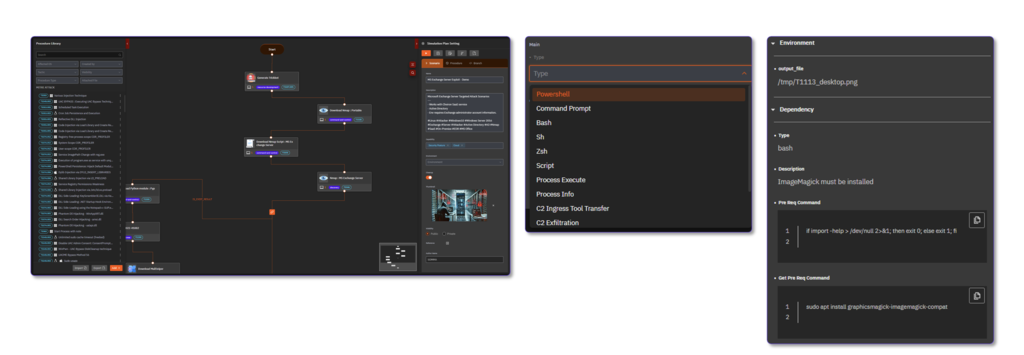

직관적인 시나리오 저작

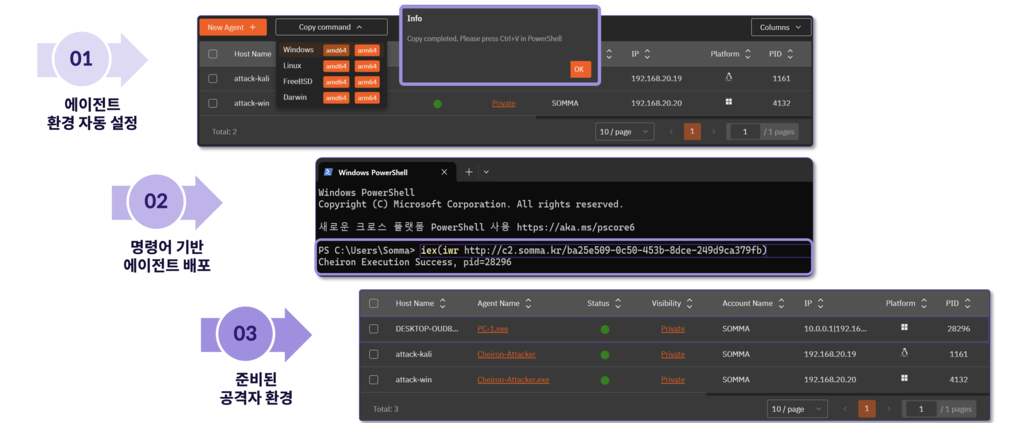

No Configuration, Easy Deploy

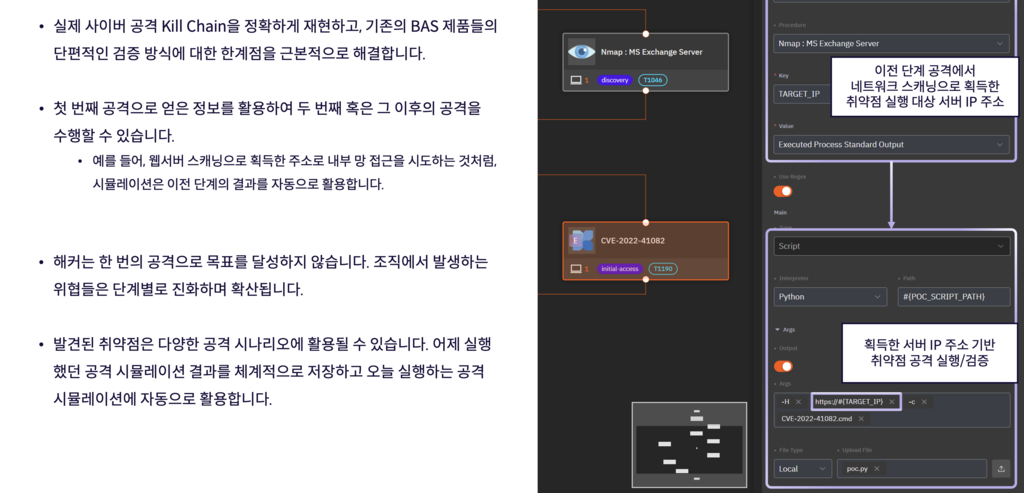

실제 수준의 공격 (Value Chaining)

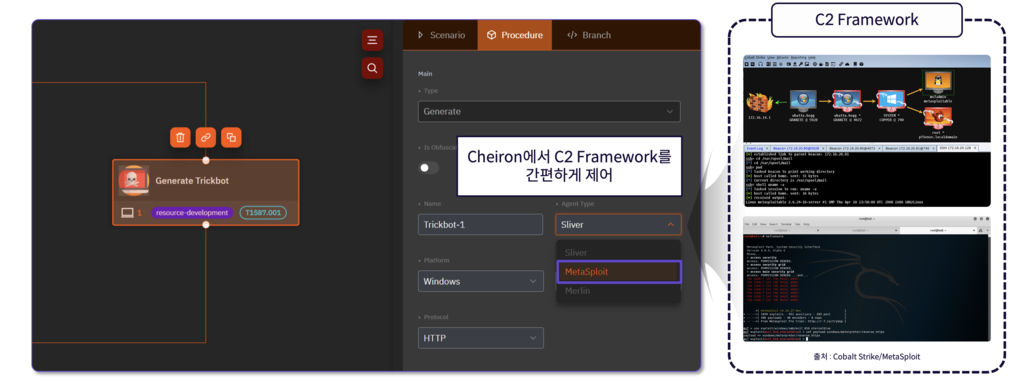

실제 공격 프레임워크 내장 (Multi C&C Support) 및 자동화된 내부 확산Multi C&C Support

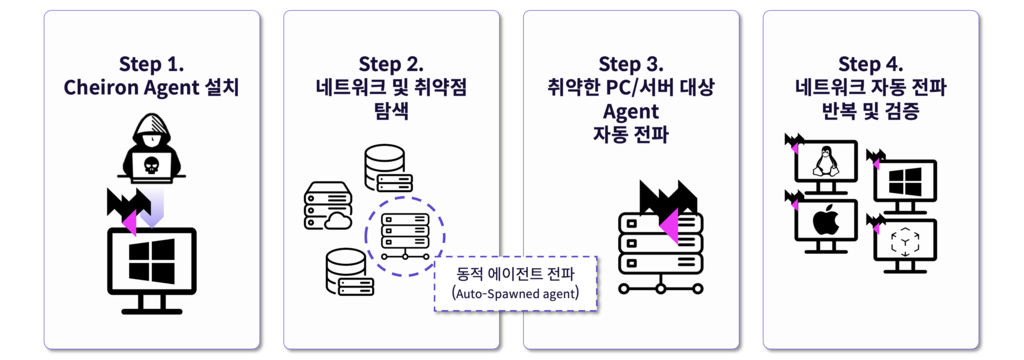

자동화 된 내부 확산(Auto-spawned Lateral Movement)

안전한 시뮬레이션 (Safe-guarded Simulation)

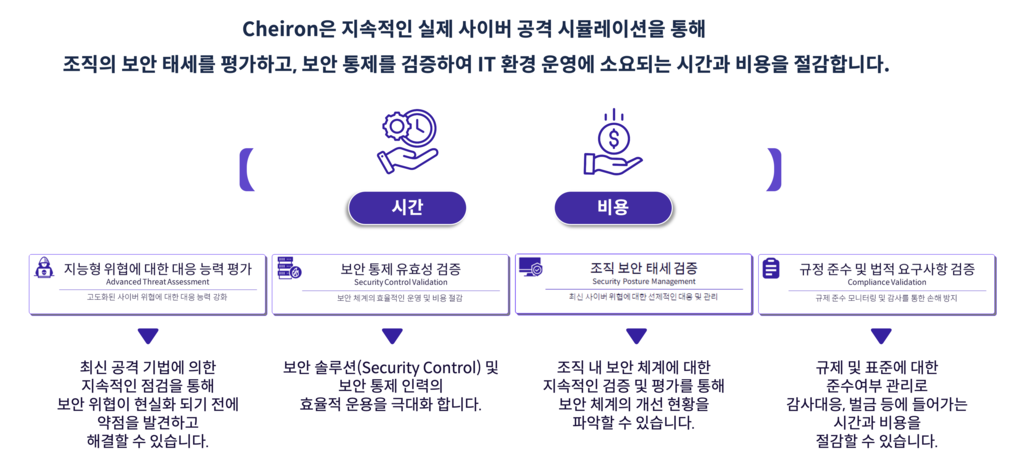

케이론 도입의 핵심 효과

01

보안 가시성 극대화자동화된 지속적인 검증을 통해 조직의 보안 태세(Security Posture)에 대한 완벽하고 실시간적인 가시성을 확보하고, 숨겨진 리스크를 조기에 식별합니다. 02

대응 효율 및 예산 절감수동적인 보안 점검에 소요되는 고비용과 시간을 절약하고, 탐지 실패 지점을 정확히 파악하여 자원 투자를 최적화함으로써 보안 운영의 효율성을 높입니다. 03

실제 위협 기반 검증최신 CTI(사이버 위협 정보)와 실제 공격자의 행위를 모방한 시나리오를 통해, 방어 시스템(IPS/EDR 등)의 실제 방어 능력을 현실적인 환경에서 검증합니다. |